データセキュリティ規制の遵守

Fortanix は、規制の厳しい業界やセキュリティを重視する組織に、最も厳格なプライバシーとセキュリティの規制であっても、暗号化を採用し、コンプライアンスを加速するための制御を提供します。

すべての暗号化コンポーネントのインベントリを作成する

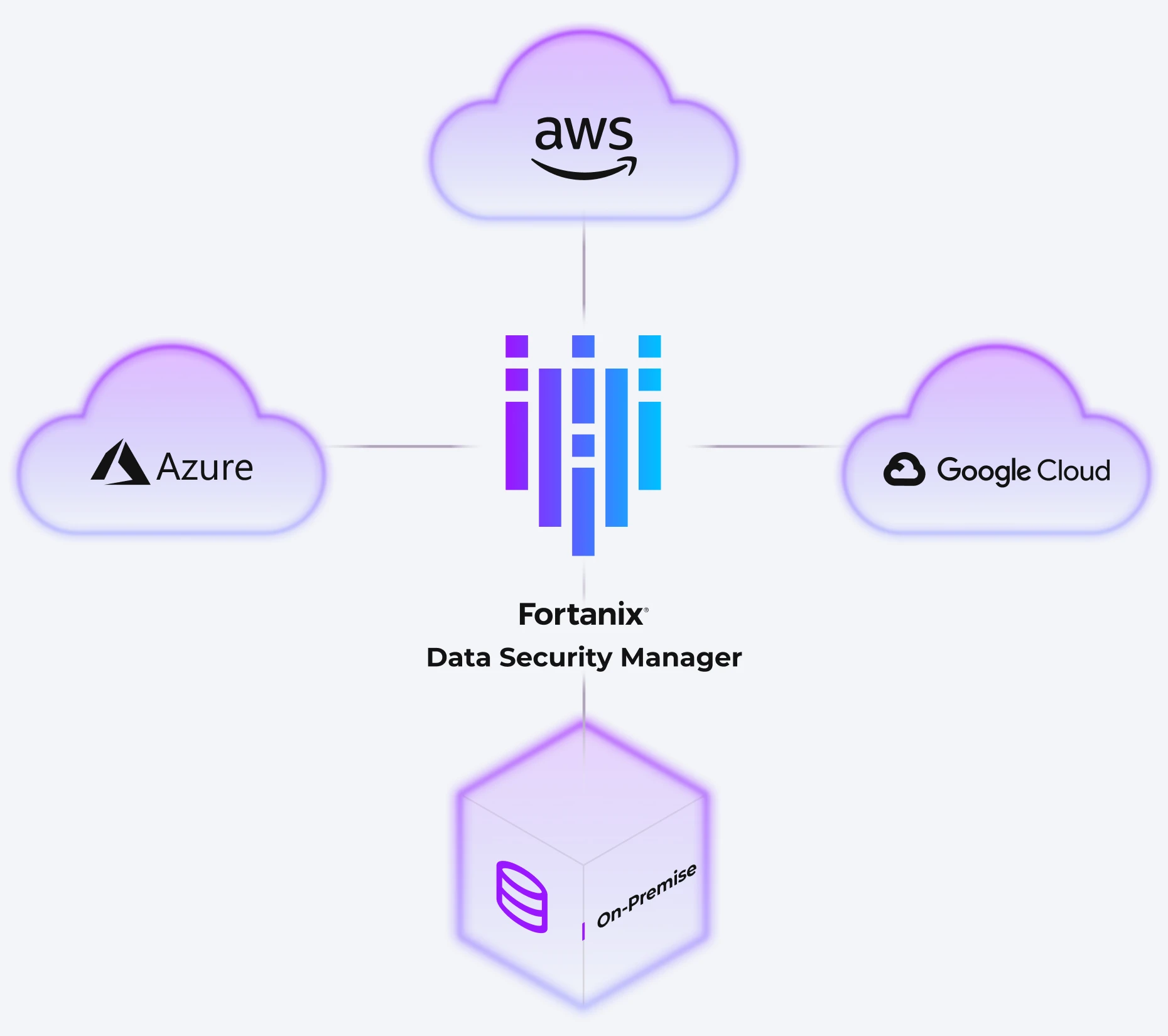

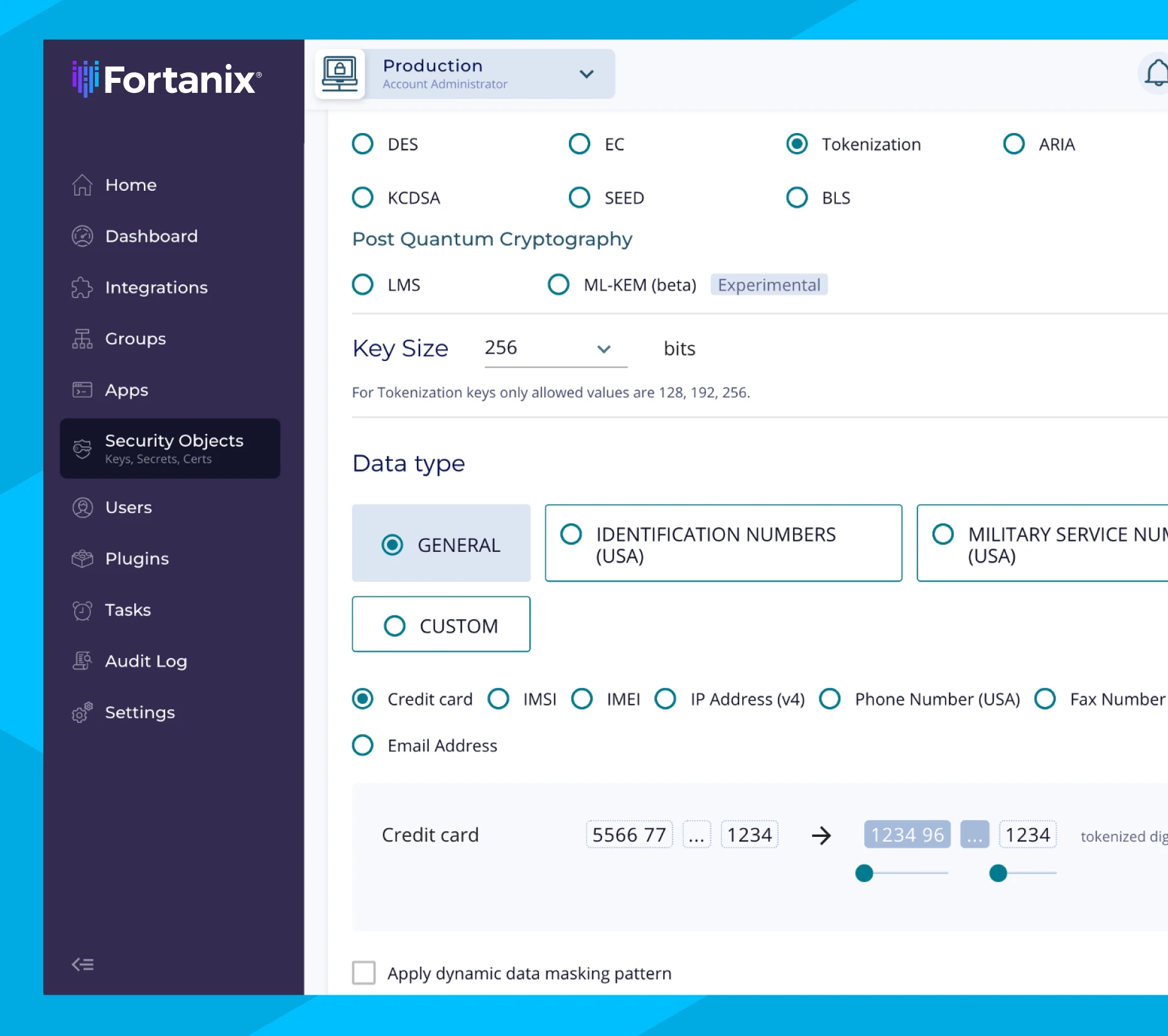

オンプレミスとクラウドのサイロ全体で暗号化キーを検出し、それらがデータ サービスにどのようにマッピングされているかを確認します。使用されているキーの種類を評価し、暗号化されていないアルゴリズムや古いアルゴリズムによってデータが危険にさらされていないことを確認します。キーがサービス間で共有されていないことを確認するか、どの キーマネジメントサービス(KMS) がキーを制御しているかを確認してください。クラウド プロバイダーの管理外に保存されているキーと、最新のスケーラブルなハードウェア セキュリティ モジュール (HSM) への移行を計画します。

データとキーの完全な制御を維持する

フェデレーテッド ID 管理と詳細なアクセス制御により、データを閲覧できるユーザーや暗号化ポリシーを変更できるユーザーを微調整できます。 SaaS 展開とオンプレミス展開のどちらかを選択して、さらに優れた制御を実現します。あらゆるクラウドのBring Your Own Keyと地理的境界内での暗号鍵をクラウドサービス事業者外部で管理(HYOK)の機能により、データ主権要件をサポートします。

すべてのデータを保護する

ファイル、ディスク、データベースに保存されているデータ、またはアプリケーション間を移動するデータに、一貫したポリシー主導の暗号化を適用します。適切な特権と権限を持つユーザーまたはプロセスにアクセスを許可します。機密コンピューティング環境でデータを復号化し、使用中であってもデータを保護します。

透明性のある詳細なレポートを有効にする

レポートを自動化し、データ セキュリティ ポリシーとアクティビティの詳細で不変のログを監査人と共有します。 Fortanix を使用すると、時代遅れの暗号化アルゴリズム、レガシー ハードウェア、脆弱な LLM モデル、その他の最新の脅威によるセキュリティ侵害を防ぐためにできる限りのことを行っていることを簡単に証明できます。