概要

量子コンピュータの急速な進歩により、RSAやECCなどの従来の暗号方式が脅かされています。これらはショアのアルゴリズムのような量子アルゴリズムによって破られる可能性があり、長期にわたる機密データが危険にさらされています。敵対者は暗号化された情報を収集し、後で解読しようとするためです。

ポスト量子暗号(PQC)への移行は、単なるコードの更新ではなく戦略的な転換です。現在の暗号技術の評価、システムの更新、人材とプロセスの準備が必要となります。危機対応を避けるため、明日ではなく今日からPQC移行の旅を始めましょう。遅れることなく移行プロセスを開始してください。

PQC の使用例

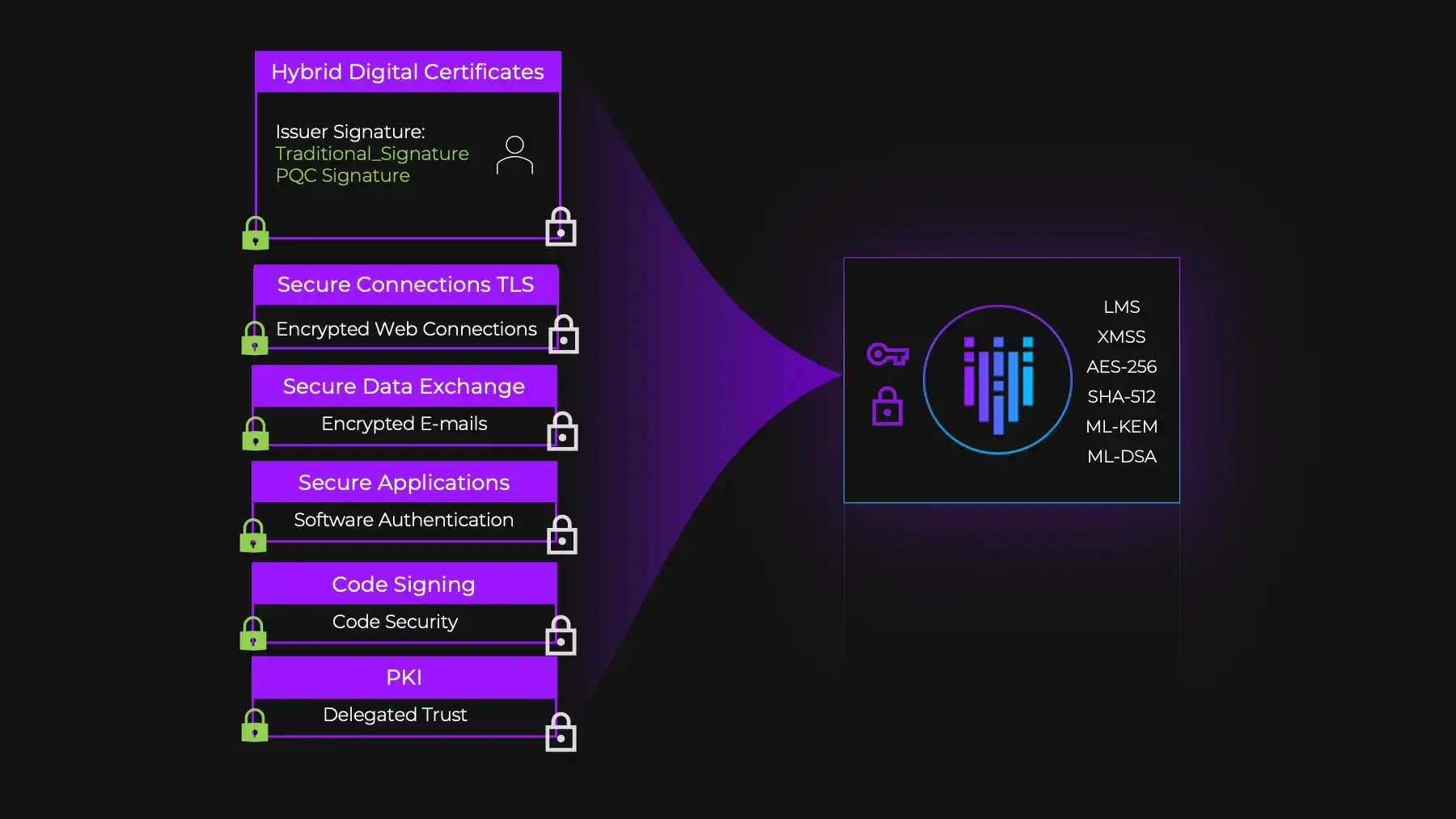

量子コンピュータによる脅威は、現代のセキュリティの中核をなす要素、特に公開鍵基盤やユーザー認証フロー、ファームウェア署名、ソフトウェア配信など、非対称暗号が組み込まれている部分に深刻な影響を及ぼします。認証や安全な鍵交換に広く使われているRSAやECCなどの現行アルゴリズムは、将来的なリスクに備えて、今すぐ量子耐性のある代替手法へ移行する必要があります。

Fortanixを信頼して、PQC(耐量子暗号)への移行計画の策定、暗号鍵管理の一元化、FIPS 140-2 レベル3のハードウェアセキュリティモジュール(HSM)による安全な鍵保管(オンプレミスまたはSaaSで提供)を実現しましょう。

発見する

準備状況を評価する

優先ロードマップ

露出を優先し、短期的な成果と長期的な成果のバランスを取り、バックログ解消を自動化しましょう。

効率化された移行

移行の準備状況を確認し、進捗を一元管理し、リスクを継続的に評価することで、トラブルのない移行を実現します。

PQC対応の準備を今すぐ始めましょう

Fortanixプラットフォームの主要機能であるPQC Centralは、企業がポスト量子暗号の課題にどう取り組むかを再定義します。まず核心的な問いから始まります:「どの程度リスクにさらされているのか?」優先順位付けされたリストと、ハードウェア変更や業務中断なしにアルゴリズムをアップグレードする方法を備えたPQC移行ロードマップにより、簡単にPQC移行を開始できます。Fortanixは業界唯一のエンドツーエンドPQC対応を可能にするプラットフォームであり、4段階のアプローチを提供します:

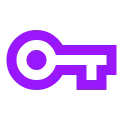

発見する

企業全体のシステムにおいて、量子コンピュータに脆弱な資産を特定することから始めてください。

- 暗号化セキュリティの全体像を把握しましょう。

- マルチクラウド、複数地域、オンプレミス環境にわたるすべての暗号鍵とデータサービスを棚卸しします。

- 重要なデータサービス全体における鍵の所在、状態、使用状況を完全に可視化します。

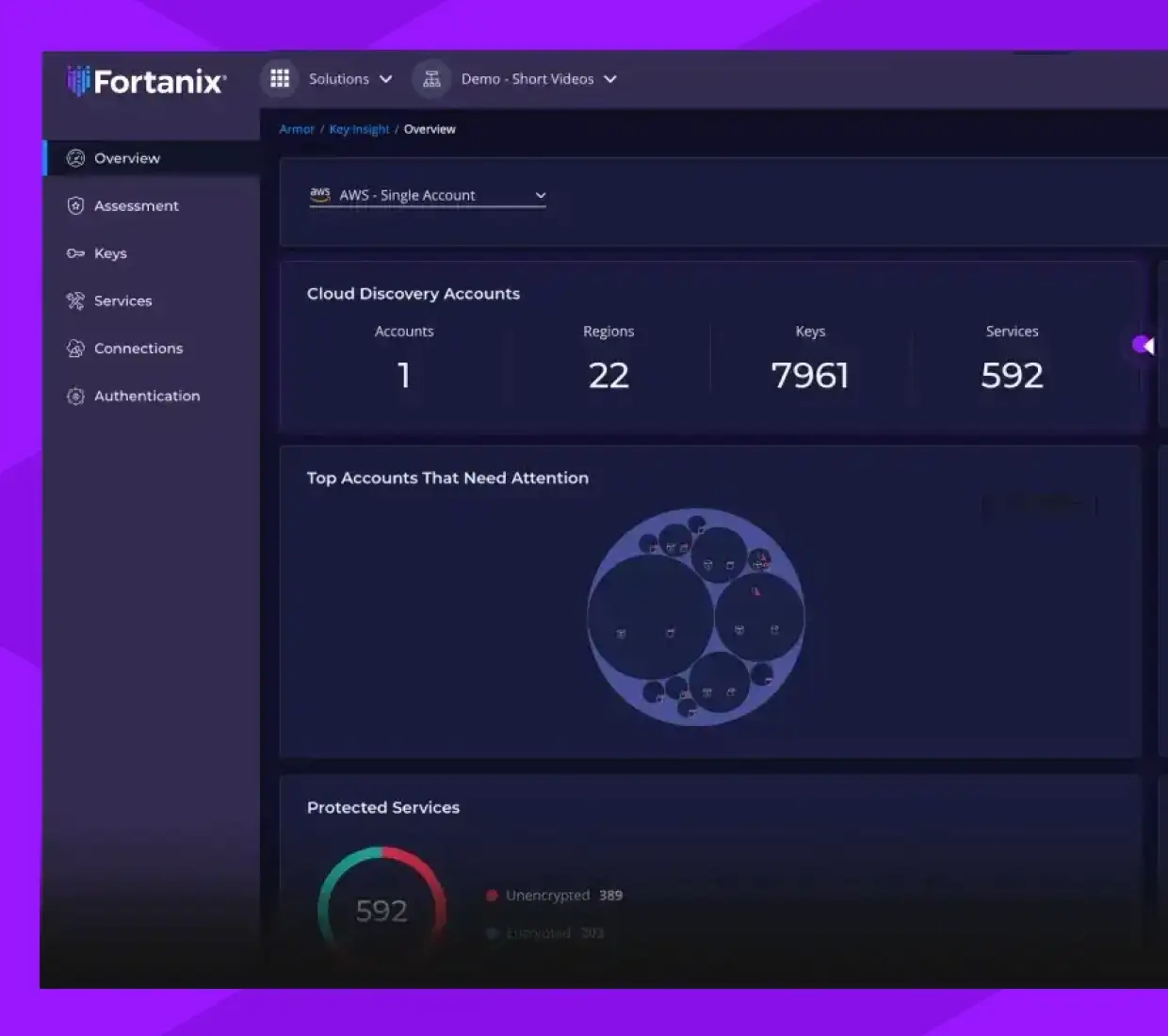

PQC評価

直感的なダッシュボードとヒートマップで脆弱性を把握し、高リスク資産を優先的に特定できます。

- 暗号セキュリティの現状を、新たに登場するポスト量子コンピューティングの脅威と比較して評価しましょう。

- 暗号化や保護が不十分なデータサービスのギャップを特定し、検出します。

- 暗号セキュリティの現状を、新たに登場するポスト量子コンピューティングの脅威と比較して評価しましょう。

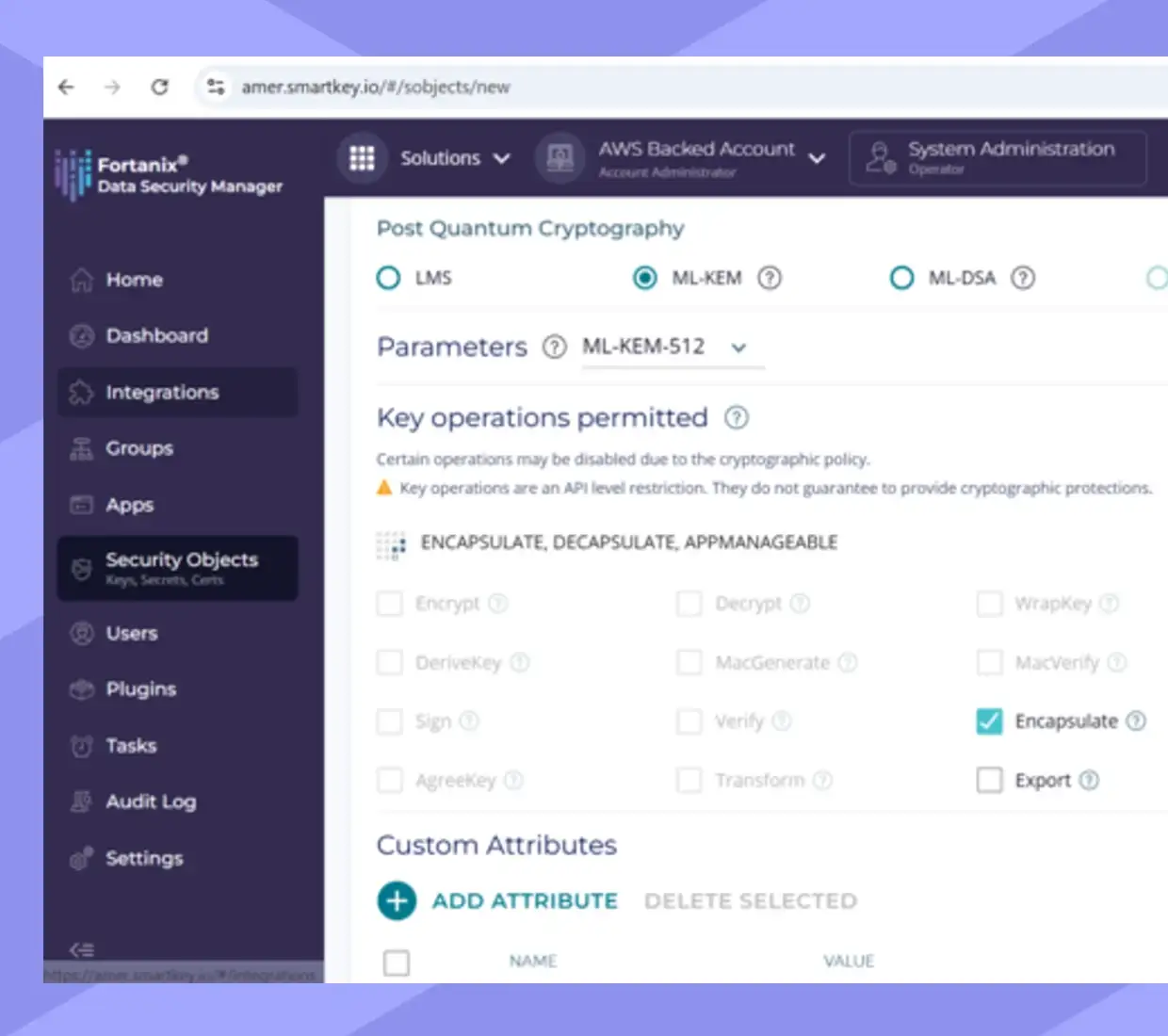

PQC Transition

量子コンピュータ時代に対応した暗号アルゴリズムにシームレスに移行

- すべての暗号鍵とポリシーを一元管理

- 最新のセキュリティ基準、アルゴリズム、ポリシーに準拠したコンプライアンスとガバナンスを実施

- 展開前に準備状況をテストし、高額なダウンタイムを防止

- 手作業を自動化して人的ミスを排除、不整合を減らし、データセキュリティを強化

暗号敏捷性

継続的に評価を行い、将来の暗号技術の進歩に対応できるよう準備しておくこと。

- 新しいサービスやシステムを追加して移行を中断せずに行う際には、PQCの体制を意識的に評価してください。

- 鍵管理システムやHSMの導入を更新することなく、新しい暗号システムに迅速に対応できます。

サポートされているポスト量子アルゴリズム

NIST は、組織が暗号化フットプリントをアップグレードできるように、一連の量子後暗号 (PQC) 標準をリリースしました。 Fortanix は、Commercial National Security Algorithm Suite (CNSA) 2.0 のフル スイート アルゴリズムをサポートしています。当社のプラットフォームは俊敏性を重視して構築されており、更新や新しい標準が発生すると迅速に実装されます。

| アルゴリズム | 機能 | 仕様 | パラメータ |

|---|---|---|---|

| 高度暗号化標準 (AES) | 情報保護のための対称ブロック暗号 | FIPS PUB 197 | すべての分類レベルで256ビットのキーを使用します。 |

| CRYSTALS-Kyber (ML-KEM) | 鍵の確立のための非対称アルゴリズム | FIPS PUB 203 | すべての分類レベルでLevel Vパラメータを使用します。 |

| CRYSTALS-Dilithium (ML-DSA) | デジタル署名のための非対称アルゴリズム | FIPS PUB 204 | すべての分類レベルでLevel Vパラメータを使用します。 |

| セキュアハッシュアルゴリズム (SHA) | セキュアハッシュアルゴリズム (SHA) | FIPS PUB 180-4 | すべての分類レベルでSHA-384またはSHA512を使用します。 |

| Leighton-Micali署名 (LMS) | ファームウェアとソフトウェアをデジタル署名するための非対称アルゴリズム | NIST SP 800-208 | すべての分類レベルで承認されたパラメータを使用します。SHA-256/192を推奨します。 |

| Xtended Merkle署名方式 (XMSS) | ファームウェアとソフトウェアをデジタル署名するための非対称アルゴリズム | NIST SP 800-208 | すべての分類レベルで承認されたパラメータを使用します。 |

パートナーソリューション

量子コンピュータによる脅威は、現代のセキュリティの中核をなす要素、特に公開鍵基盤やユーザー認証フロー、ファームウェア署名、ソフトウェア配信など、非対称暗号が組み込まれている部分に深刻な影響を及ぼします。認証や安全な鍵交換に広く使われているRSAやECCなどの現行アルゴリズムは、将来的なリスクに備えて、今すぐ量子耐性のある代替手法へ移行する必要があります。

Fortanixを信頼して、PQC(耐量子暗号)への移行計画の策定、暗号鍵管理の一元化、FIPS 140-2 レベル3のハードウェアセキュリティモジュール(HSM)による安全な鍵保管(オンプレミスまたはSaaSで提供)を実現しましょう。

注目のリソース

最新のニュース、ブログ、リソース、イベントなどを紹介します。