今日のデータリスクの第1は、データの可視性が限られていることです。データの可視性が制限されるのは、クラウドやハイブリッド環境におけるデータの分散が原因です。これは、クラウドサービス、オンプレミスシステム、サードパーティアプリケーションなど、データが複数の場所に分散していることを指します。データがサイロ化されていると、セキュリティチームは機密情報の所在を包括的に把握することができません。その結果、不正アクセスや侵害の可能性を積極的に監視できないため、データが脆弱になる「死角」が生じます。

第2に、データの可視性の問題は、テストデータストアの蓄積によって悪化する可能性があります。DevOpsチームは、テスト目的で多数のデータストアを作成することがよくあります。実際の本番データを危険にさらすことがないように、このような個別の環境を作成してテストを実施する必要があります。

上記の課題を解決するためには、データセキュリティポスチャマネジメント(DSPM)がこれまで以上に重要になります。DSPMは、企業のデータセキュリティ状況を可視化し、リアルタイムのリスク評価を実現し、データ資産の監視、データの機密性の分類、データへのアクセス許可を行います。DSPMは、多層的なデータセキュリティのアプローチを採用することで、予防的統制、発見的統制、是正的統制を組み合わせて、さまざまなレベルや段階でデータが保護されているかどうかを特定します。

データセキュリティポスチャマネジメント(DSPM)の仕組み:

1) データの発見と分類: DSPMは、データの場所、アクセス、使用状況、セキュリティ状態を追跡します。高度な自動化ツールを使用してさまざまなデータリポジトリを監視し、社会保障番号やクレジットカード情報などの機密情報を特定します。DSPMソリューションは、組織内のリアルタイムのモニタリングと動的なデータフローに照らし合わせて、事前に定義されたカテゴリと機密レベルに基づいてデータを分類します。

2) 異常検知: DSPMは、正常なデータ活動の基準値を設定し、この基準値に照らしてリアルタイムのデータを継続的に監視します。潜在的な脅威や不正行為を示す可能性のある異常を特定し、セキュリティチームに警告を発し、リスクの調査と対処を促します。異常には、異常なアクセスパターン、予期しないデータ転送、アカウントの侵害を示唆するユーザ行動の変化などが含まれます。

3) データリスク 評価: DSPMは、アカウント侵害を検出し、アクセス制御の再設定、パッチの適用、不正アクセスの取り消しなどの是正措置を講じます。データ監査に関する詳細なログを保持し、データ管理ポリシーを自動的に更新することで、新たな規制要件へのコンプライアンスを確保します。

しかし、データセキュリティポスチャマネジメントだけではデータセキュリティは十分ではありません。機密データに適用される暗号化標準は評価されません。また、 暗号化セキュリティのポスチャを 監督する必要もあります 。

その理由を理解しましょう。

DSPMは、企業がデータの所在とそれが保護されているかどうかを特定するのに役立ちます。そのうえで、データがどの程度保護/暗号化されているか、暗号化ポリシーに矛盾がないかどうかを把握する必要があります。

DSPMツールの限界

1.不十分な暗号化評価: DSPMソリューションは、データの保存場所を特定し、アクセスに関する潜在的な問題を検出することには成功していますが、暗号化標準の精査は行っていません。例えば、現在のセキュリティ基準では脆弱とされるトリプルDESのような時代遅れの暗号化アルゴリズムを使用している場合があります。その結果、DSPMツールは、データの保存場所とアクセス可能なユーザを強調するものの、その基礎となる暗号化が容易に侵害される可能性があることは認識しません。

2. 鍵管理の見落とし: 鍵管理とは、暗号化鍵の生成、配布、保管のことで、データ保護の基本です。組織が堅牢なDSPMを使用して機密データの保存場所とアクセス権を監視している場合、そのデータを保護するために使用される暗号化鍵が適切なアクセス制御なしに共有ネットワークドライブに保存されていると、悪意のある行為者は簡単にその鍵にアクセスし、データを復号することができます。この場合、DSPM ツールによるソリューションでは、鍵管理を取り巻くセキュリティ対策を評価しないため、完全なセキュリティ体制を提供できず、データ資産を可視化しているにもかかわらず、潜在的な侵害に対して脆弱なままになってしまいます。

3. ハイブリッド環境における複雑性: 機密データ用にプライベートクラウドを、重要度の低いワークロード用にパブリッククラウドサービスを利用している組織では、それぞれの環境でセキュリティポリシーや実装メカニズムが異なる可能性があります。その結果、パブリッククラウドでは脆弱性が特定されても、プライベートクラウドでは適切に評価されない場合、攻撃者はこの矛盾を悪用する可能性があります。複数のベンダに依存することは、セキュリティ対策が一律に適用されない可能性があることを意味し、データ保護の取り組みを複雑にし、すべてのプラットフォームで完全なコンプライアンスとセキュリティ監視を確保することを困難にします。DSPMだけでは不十分なのです。

ソリューションとして、企業はFortanix Key Insightの ような 、暗号化における ギャップや不十分さにフラグを立てるためのセキュリティコントロール評価を必要とします。

Fortanix Key Insightの仕組み

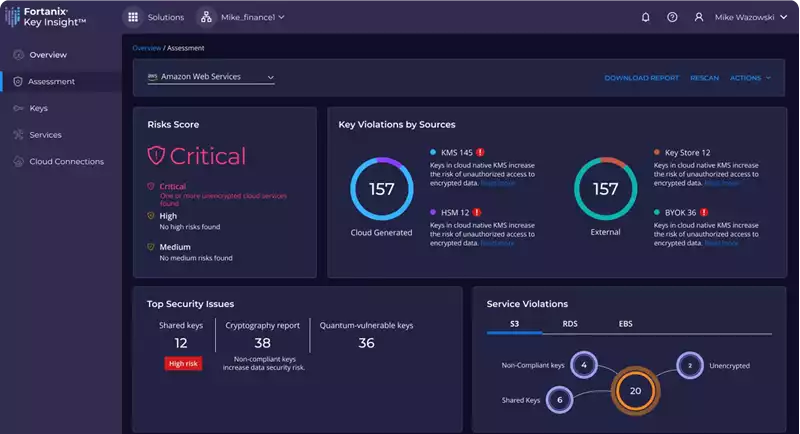

このソリューションは、データセキュリティと鍵管理の課題を克服するのに役立ちます。Key Insightは鍵を検出し、分散したマルチクラウド環境のデータサービスにマッピングします。

-

すべての暗号化鍵、クラウドデータサービスとしてのマッピング、ライフサイクル管理状況を検出し可視化します。

-

確立されたポリシー、規制、業界標準に照らして、データセキュリティリスクポスチャを評価します。

-

大規模な是正措置を実施し 、セキュリティポリシーと規制を継続的に遵守します。

Fortanix Key Insightのメリット

次のようなメリットがあります。

- 暗号化鍵とデータサービスを単一のビューから検出し、カタログ化します。

- マルチクラウド環境にわたるすべてのキーを監視し、そのライフサイクルを追跡し、クラウドデータサービスとの接続方法を確認します。

- 組織全体または個々のアカウントにおける、鍵とデータサービスに関する情報を自動的に収集し、整理します。

- 統一されたダッシュボードを使用して暗号化セキュリティを監督し、特定の問題を深く掘り下げるオプションも用意されています。

- データに基づくヒートマップにより、主要なセキュリティリスクを特定し、アクションステップの優先順位を決定できます。また、量子攻撃に対して脆弱な暗号化鍵を検出します。

- 1つのスコアで暗号化セキュリティ全体を把握できます。

- 直感的な鍵サービス関係図を使用して、どのサービスがリスクにさらされているかを可視化します。

- ブラスト半径図を使用して、侵害されたサービスの潜在的な影響を評価します。

まとめ

データが指数関数的に増大するにつれて、このデータを保護するために必要な暗号化鍵の数も増加します。このため、膨大な数の鍵を管理し、保護するという新たな課題が生じます。データセキュリティポスチャマネジメント(DSPM)は、大量のデータを保護するためのソリューションを提供しますが、それは攻撃対象領域を理解するための第一歩にすぎません。企業データを効果的に保護するには、強力な暗号化戦略と鍵管理を実施する必要があります。

Fortanix Key Insightは、強固なデータセキュリティを維持するために譲れない、すべての暗号化鍵が効果的に処理、保存、監視されることを保証します。

Cite this article

Cite this article